Ich gab im Artikel Facebook & Co: digitale Gegenwehr bereits einige Tipps, wie man sich online absichern kann. Hier daher nur ganz kurz eine Übersicht über die Erweiterungen, mit denen Ihr Eure Browser etwas sicherer machen könnt. Anlass zu dem neuen Artikel war, dass Mozilla den Firefox mit Version 57 (Firefox Quantum) massiv überarbeitet hat, so dass ältere AddOns aus dem o.a. Artikel nicht mehr funktionierten. Bei der Gelegenheit habe ich die Verfügbarkeit der AddOns für die verschiedenen (von mir jetzt mal unbewerteten) Browser überprüft.

Eines vorab: Niemals (nie, nein, auf keinen Fall, unter keinen Umständen) Adobe Flash installieren! Flash ist tot, Flash braucht kein Mensch und keine Website, Flash ist ein unkalkulierbares Sicherheitsrisiko. Installiert Ihr Flash, könnte Ihr Euch auch die Absicherung Eures Browsers sparen und das Lesen ab hier einstellen. Weg mit Flash! Keine Diskussion! Punkt! Aus! Ende!

Gleiches gilt auch für das Java-Plugin für Browser! –> in den Java-Einstellungen bitte deaktivieren! (Java ist nicht Javascript)

Auch Microsofts Silverlight ist mausetot! Microsoft rät von der Benutzung ab!

Ja, mir ist klar, dass sich die Funktionalität einiger Plugins überschneidet und dass einige Browser bereits mit ähnlichen Funktionen daher kommen. Trotzdem könnte man i.d.R. problemlos alle die hier aufgeführten Erweiterungen zusammen installieren.

Ja, mir ist bewusst, dass Erweiterungen manchmal sogar ungefragt Daten über den Nutzer sammeln oder den Browser instabiler und langsamer machen. Bei Cliqz könnt Ihr einen guten Artikel dazu lesen. Auf der anderen Seite weiß ich aber auch, dass viele von Euch unflexible Gewohnheitstiere sind und schon Panik bekommen, wenn der Reload-Button bei FF 57 von rechts nach links wandert. Aber solltet nicht auch Ihr ein Bewusstsein für Privatsphäre entwickeln dürfen?

Unter dem Text zu den Erweiterungen findet Ihr die Installations-Links für Eure jeweiligen Browser.

Die Alternativen habe ich rein subjektiv und ohne Anspruch auf Vollständigkeit angegeben.

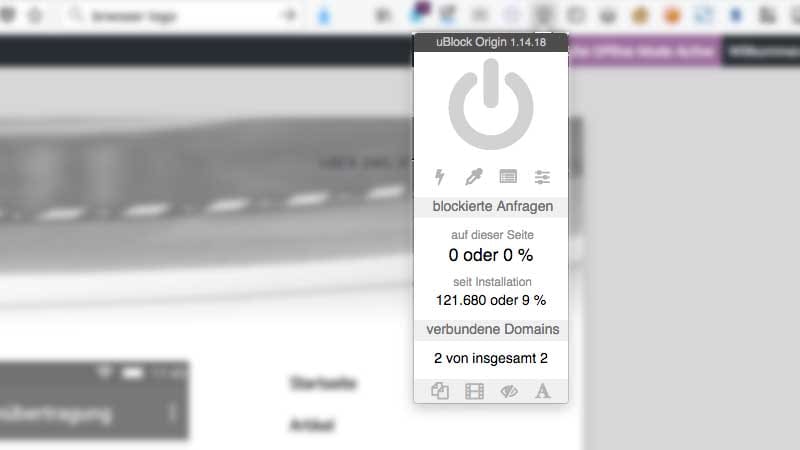

uBlock Origin

Statt AdBlock Plus/Edge benutze ich uBlock Origin gegen Werbung und Malware. Es ist wesentlich ressourcenfreundlicher als ABE. Maxthon hat mit „AdHunter“ eine ähnliche Funktion bereits eingebaut.

Nachteile: Manche Websites erkennen einen Werbeblocker und zeigen den Inhalt nicht an.

Vorteile: kaum noch Werbung, Malwareblocker

Verfügbar für: Cliqz, Firefox, Chrome, Edge, Safari, Maxthon, Opera (& kompatible Browser)

Alternativen: Privacy Badger

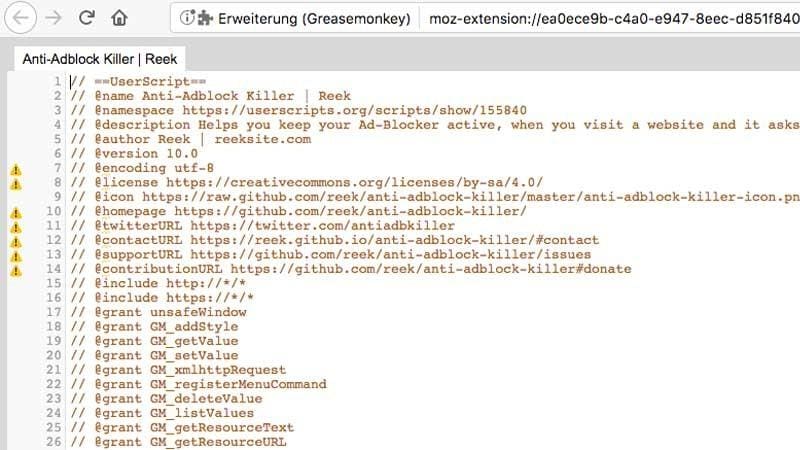

Anti-AdBlock-Killer

Diese Erweiterung ist ein Greasemonkey-Script und zeigt auch Webseiten an, die über eine Werbeblocker-Erkennung verfügen und ihre Inhalte verbergen möchten, wenn keine Werbung angezeigt wird.

Installation: Script-Plugin (Firefox, Chrome, Edge, Safari, Maxthon, Opera) installieren, Userscript installieren, Filterlist installieren

Nachteile: Entwicklung wurde eingestellt. Funktioniert zwar auf den meisten Websites noch, ist aber bereits durch neue Projekt ersetzt worden. Nervt mit einem Hinweis auf die neuen Plugins, die aber noch nicht für alle Browser verfügbar sind.

Vorteile: Umgeht Werbeblockererkennungen

Verfügbar: alle Browser mit installiertem Grease-/TamperMonkey & ähnlichem

Nachfolger in der Entwicklung: AdBlock Protector 2 und uBlock Protector

Alternativen: Diverse

Hinweis auf neue Version ausschalten:

Auf das Greasmonkey-Icon klicken –> AntiAdBlock Kliller –> Edit

Ab Zeile 436 folgenden Eintrag löschen und das Fenster wieder schliessen:

Aak.ready(function() {

if (Aak.isTopframe && !Aak.getValue(„noMaintainedPrompt“)) {

Aak.notification(‚Anti-Adblock Killer is no longer maintained!<br>Please install its replacement,<br><a target=“_blank“ href=“https://xuhaiyang1234.gitlab.io/AAK-Cont/“>Anti-Adblock Killer Continued</a>.‘);

Aak.setValue(„noMaintainedPrompt“, 1);

}

});

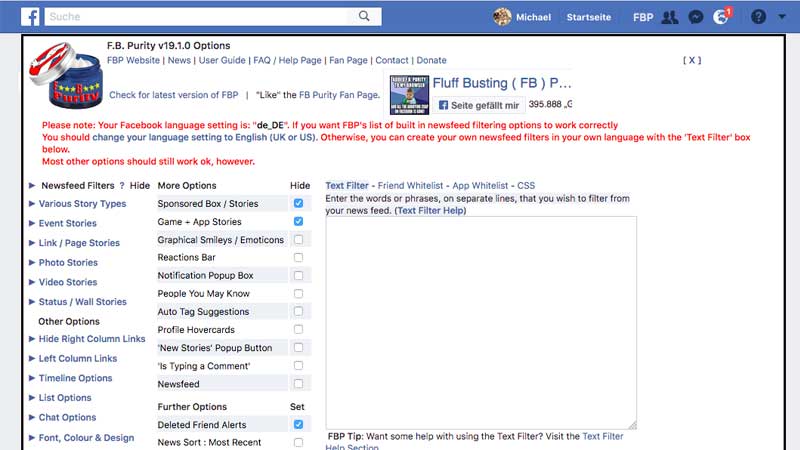

F.B. Purity

Facebook ohne F.B. Purity kann man sich gar nicht mehr vorstellen, wenn man es einmal benutzt hat. Neben der absoluten Werbefreiheit, die kein anderes Add-on bietet, kann man z.B. die Seitenleisten nach seinen Bedürfnissen anpassen. Ferner bekommt man Benachrichtigungen, wenn „Freunde“ von der Freundesliste verschwinden. F.B. Purity ist freilich nur für Nutzer von Facebook interessant.

Nachteile: keine

Vorteile: Erscheinungsbild anpassbar, komplette Werbefreiheit, Meldungen bei verschwundenen „Freunden“

Verfügbar für: Cliqz, Firefox, Chrome, Edge, Safari, Maxthon, Opera (& komaptible Browser)

Alternativen: keine, bzw. eigenes Tamper-/GreaseMonkey-Script erstellen (Firefox, Chrome, Edge, Safari, Maxthon, Opera).

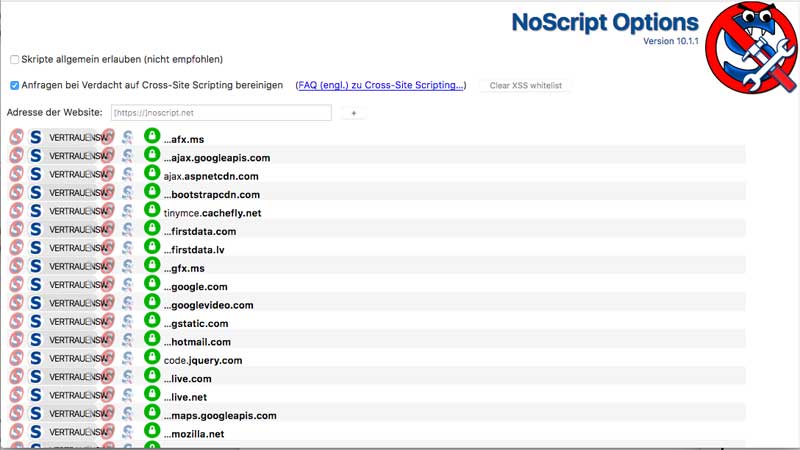

NoScript

NoScript verbietet grundsätzlich auf allen Websites alle Scripte. Man tut gut daran, die Scripte von Drittanbietern nur bei Bedarf zu erlauben. Bist Du Dir nicht sicher, welche „fremden“ Scripte Du erlauben sollten, dann besuche die Seite der Anbieter oder schaue auf Wikipedia, was dieser Anbieter eigentlich macht. Oft kommt man aber nicht um Scripte von z.B. Akamai oder cloudfront herum. Die Scripte der besuchten Website sollte man i.d.R. erlauben. Das Add-on bietet die Möglichkeit temporär einige oder gar alle Scripte auf der besuchten Seite zu erlauben.

Nachteile: Scripte müssen generell erst erlaubt werden. Facebook in einer Sandbox (Priv8) lädt nicht.

Vorteile: Mehr Sicherheit.

Verfügbar für: Cliqz, Firefox, Chrome, Edge, Safari, Maxthon, Opera (& komaptible Browser)

Alternativen:

Cliqz: keine

Chrome: ScriptSafe, uMatrix (ist umfangreicher)

Edge: keine

Safari: Ka-Block

Maxthon: keine

Opera: NoScript Suite lite, uMatrix (ist umfangreicher)

Firefox: uMatrrix (ist umfangreicher)

Ich ziehe meine Empfehlung für NoScript zurück. Das Plugin hat einfach viel zu viele Macken und eine nicht nachvollziehbare Oberfläche bekommen. Unter Ubuntu verlangsamt die Erweiterung den Browser auf langsamen DualCore-Rechner bis zum Stillstand.

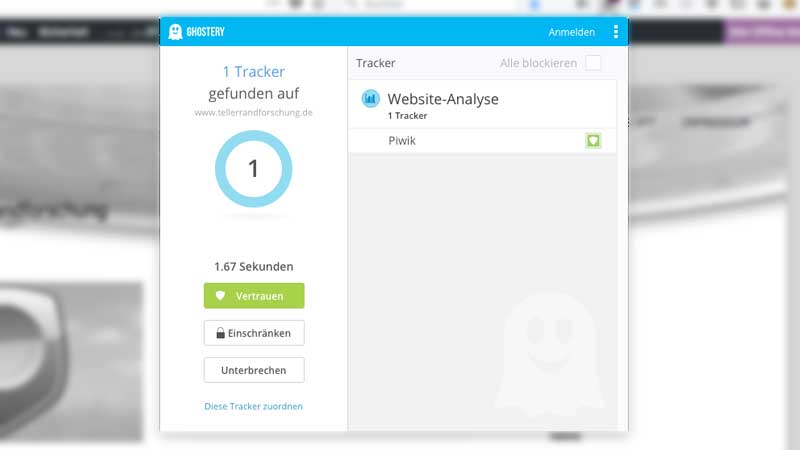

Ghostery

Ghostery bietet einen guten Grundschutz der Privatsphäre, den man aber erst in den Einstellungen aktivieren muss. Meines Wissens nach hat auch Ghostery keine Möglichkeit „unlöschbare“ Langzeitcookies (LSOs) löschen zu können. Unter den Einstellungen sollte man keine Haken bei „Ghostery untertützen“ setzen, sonst übermittelt das Add-on alle besuchten Webseiten an den Betreiber. Die Browsererweiterung wurde von Cliqz aufgekauft. Vermutlich, um sie in deren neuen und sicheren Browser zu integrieren.

Nachteile: Vermutlich keine LSO (Langzeitcookies) löschbar. Nach der Installation muss man die Filter erst aktivieren. ACHTUNG: Erweiterung sammelt ggf. Nutzerdaten!

Vorteile: Guter Grundschutz

Verfügbar für: Cliqz ✓, Firefox, Chrome, Edge, Safari, Maxthon, Opera (& komaptible Browser)

Alternativen:

Maxthon: keine

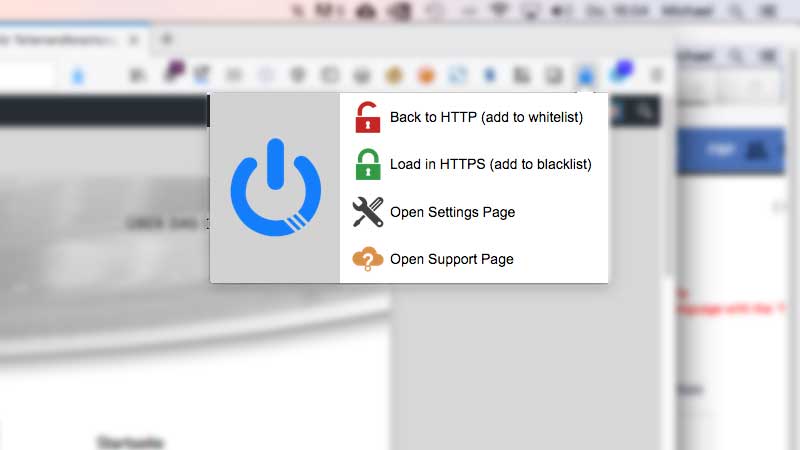

Smart HTTPS

Oftmals werden Webseiten unverschlüsselt (http://) statt mit SSL (https.//) geladen. Der Browser erkennt nicht, dass der Oft sind auch Teile der Website wie z.B. Inhalte von Drittanbietern nicht verschlüsselt. So wird ein (teilweises) Auslesen der übertragenen Daten durch Dritte und ein Man-in-the-Middle-Angriff ermöglicht.

Warum nicht „HTTPS Everywhere“ (immerhin bereits in Cliqz eingebaut)?

„HTTPS Everywhere“ (Firefox, Chrome, Opera) versucht nur Webseiten mit https zu laden, die es auch kennt, es versucht nicht jedwede Seite erst sicher und dann unverschlüsselt zu laden. Das ist nicht praktikabel und wiegt den Nutzer in falscher Sicherheit. Zudem kennt der Anbieter (EFF) die besuchten Seiten durch URL-Abfrage. „Smart HTTPS“ ist da einfacher, sicherer und nutzerfreundlicher.

Fun Fact: Tellerrandforschung besteht durch den HSTS-Header darauf, dass der Browser nur die verschlüsselte Version der Seite lädt. Ganz ohne irgendein Plugin. 🙂 Die meisten aktuellen Browser können mit HSTS korrekt umgehen.

Nachteile: manche Websites haben verschiedene Inhalte – für die verschlüsselte und die unverschlüsselte Version. Dies ist nicht Sinn der Sache von HTTPS!

Vorteile: Bietet die Website Verschlüsselung via HTTPS an, wird diese auch genutzt

Verfügbar für: Cliqz✓, Firefox, Chrome, Edge, Safari, Maxthon, Opera (& komaptible Browser)

Alternativen:

Edge: keine

Safari: keine

Maxthon: keine

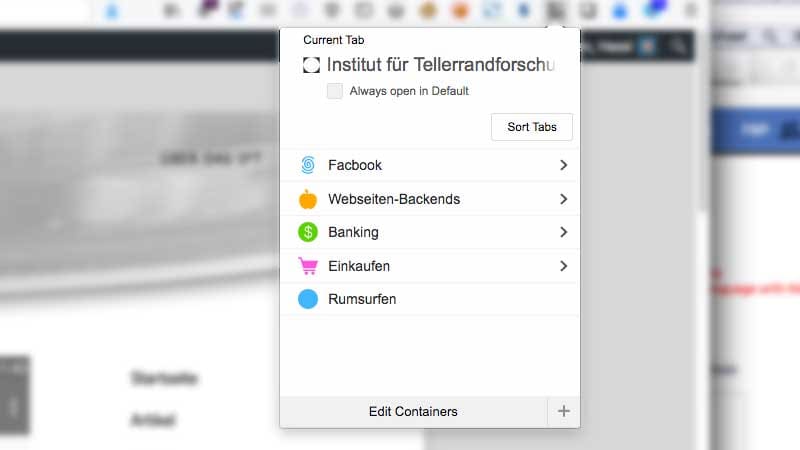

Sandboxen/Container

Bei diesen Sandboxen geht es um Webseiten im Browser, nicht um Programme auf dem Rechner. Um Facebook oder andere Datensammler (z.B. alle zum Google-Konzern gehörenden Seiten wie YouTube u.a.) „einzuschließen“, könnte man für jede dieser Seiten je einen eigenen Browser oder je ein privates Fenster benutzen. Das ist natürlich etwas unübersichtlich. Mitunter hat man sich verklickt und damit seine Daten doch anderen Sites zugänglich gemacht. Eine Virtuelle Maschine (VM) bietet Sicherheit? Leider nein, auch daraus ist ein Zugriff auf das Wirtssystem möglich.

Eine Sandbox sperrt Webseiten quasi ein. Diese können wortwörtlich nur in ihrem eigenen Sandkasten spielen und haben keinerlei Zugriff auf die Cookies anderer besuchter Webseiten (und umgekehrt). Dies ist meiner Meinung eine Funktion, die in das Grundkonzept eines Browsers gehören sollte. Links und eingebettete Inhalte bleiben in diesen „Sandkästen“, denn so ein Link beinhaltet immer auch den Referrer, die Herkunftswebsite. Eine Sandbox ist also immer noch die erste Wahl.

Nachteile: Bei Eingabe einer URL wird diese nicht automatisch erkannt und „containert“.

Vorteile: Website kann nicht auf Daten anderer besuchter Webseiten zugreifen um Daten zu sammeln

Verfügbar für: Cliqz, Firefox, Chrome, Edge, Safari, Maxthon, Opera (& komaptible Browser)

Alternativen:

Cliqz: keine

Edge: keine

Safari: keine

Maxthon: keine

Opera: Cookie.Jar (verhindert den Zugriff auf Cookies anderer Websites)

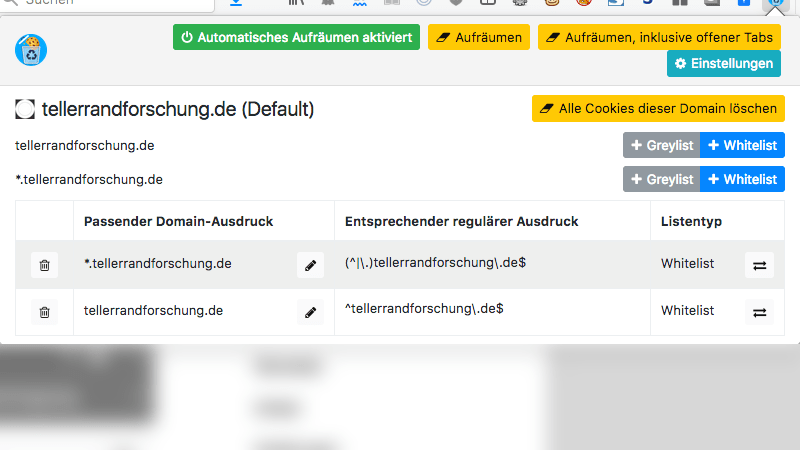

Cookie AutoDelete

Cookie AutoDelete löscht automatisch und fortwährend Cookies, so dass diese nicht von Dritten ausgewertet werden können. „Cookie“ heißt übersetzt „Keks“. Jeder mag Kekse und freut sich, wenn er einen bekommt. Surfen wir im Netz, bekommen wir von jeder Seite mindestens einen eindeutig identifizierbaren Keks. Ähnlich wie Hänsel und Gretel hinterlassen wir so eine Spur aus Kekskrümeln auf unserem Rechner, die jede andere Webseite auslesen kann. Ohne Cookies ist ein automatisches Einloggen aber auch nicht mehr möglich, da die Website den wiederkehrenden Besuch nicht erkennt. Man wird automatisch nach einiger Zeit abgemeldet. Das ist Vorteil wie Nachteil zugleich.

Nachteile: Kein Auto-Login und automatischen Abmelden nach einiger Zeit

Vorteil: Man wird automatisch ausgeloggt, Datenschutz vor Dritten

Verfügbar für: Cliqz, Firefox, Chrome, Edge, Safari, Maxthon, Opera (& komaptible Browser)

Alternativen:

Cliqz: keine

Edge: keine

Safari: keine

Maxthon: keine

Opera: eCleaner (viel umfangreicher, muss erst passend konfiguriert werden)

Wiederkehrende Fragen zu den Erweiterungen:

„Werbeblocker schaden Websitebetreibern!“

Ja, das ist vollkommen richtig. Werbung ist eine Einnahmequelle für Websitenbetreiber. Auch ich überlege immer wieder, ob ich auf Werbeblocker verzichte, damit die (guten) Websites unterstütze und etwas weniger Privatsphäre akzeptiere. Aber spätestens, wenn ich Spiegel Online besuche und dort riesige, flackernde Werbebanner, teils mit Sound sehe, ist zehn Sekunden später der Werbeblocker wieder installiert. Die Werbetreibenden schaden sich damit nur selber. Weniger wäre meistens mehr. Aber das lernen die Verantwortlichen wohl nicht mehr. Viel wichtigere Gründe sind aber, dass Schadprogramme bereits über Werbebanner verteilt wurden und ein Benutzer durch die Werbebanner – auch über mehrere Webseiten hinweg – verfolgt werden kann. Sie haben doch sicher bereits auf Facebook Werbung für ein Produkt angezeigt bekommen, nach dem sie vorher über Google oder Amazon gesucht hatten?

„Die Erweiterungen sind doch nicht wirklich sicher, oder?“

Ja, richtig. Man weiß nicht so genau, was die Add-ons und die Scripte wirklich machen. Es kann sein, dass ein Add-on, welches mit mehr Datenschutz und Sicherheit wirbt, leider in Wirklichkeit seine Benutzer ausspäht. Die Erweiterung „Web-Of-Trust“ (WOT) war so unrühmliches Beispiel, bei dem sogar Bundespolitiker ausgespäht wurden. Ein wenig Gottvertrauen braucht man also schon, selbst wenn man sich die von mir besprochenen Add-ons in das Haus holt.

„All das hilft doch nicht gegen den digitalen Fingerprint!“

Jein. Unter digitalen Fingerprint versteht man die Kombination aus Merkmalen eines Systems wie den verwendeten Browser, installierte Erweiterungen, Betriebssystem, Patchlevel, Monitorauflösung, gesetzte Cookies, installierte Schriftarten. Alle diese kleinen Unterschiede machen ein System relativ einzigartig. Man könnte einen Useragent Switcher verwenden, der einer Website vorgaukelt, dass man unter Ubuntu mit Midori surft, obwohl man in Wirklichkeit den Firefox unter Windows nutzt. Ich konnte bisher kein solches Tool finden, das automatisch für jede neu besuchte Website nach dem Zufallsprinzip einen neuen UserAgent erstellt. Aber das ändert letztlich nichts an den anderen Merkmalen, wie z.B. der Bildschirmauflösung, des Systems.

„Das ist doch alles doppelt gemoppelt!“

Einige der hier vorgestellten Add-ons scheinen den gleichen Funktionsumfang zu haben, das ist mir bewusst. Es sind aber meist nur Schnittmengen. Alle Erweiterungen laufen problemlos miteinander auf meinen Rechnern. Ich empfehle, alles über einen Add-on-Manager (Extras, Add-Ons) zu installieren. Dadurch lassen sich auch alle Erweiterungen via Firefox Sync in einem Rutsch auf alle benutzen Rechner installieren.